摘要:,,本文致力于探索与解析最新版后端技术。通过深入研究,成功破解其核心技术,为读者带来最前沿的技术洞察。文章将详细解析后端技术的各个方面,包括其工作原理、应用优势及实际操作指南。通过本文,读者将了解如何运用这些技术提升项目效率和性能,为开发过程带来革命性变革。

本文目录导读:

随着信息技术的飞速发展,软件系统的安全性越来越受到关注,后端技术作为支撑软件系统运营的核心部分,其安全性尤为关键,本文将围绕“后端破解最新版”这一主题,探讨后端安全面临的挑战、最新版后端破解技术的特点以及应对策略。

后端安全面临的挑战

1、不断更新的攻击手段

随着网络安全形势的日益严峻,黑客攻击手段不断翻新,如SQL注入、跨站脚本攻击(XSS)、文件上传漏洞等,这些攻击往往针对系统后端进行,给后端安全带来巨大挑战。

2、软件漏洞的利用

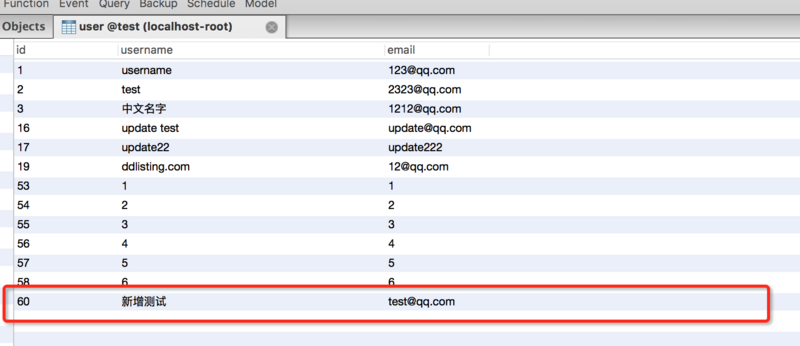

软件在开发过程中,难免存在各种漏洞,黑客利用这些漏洞,对后端系统进行攻击,获取敏感信息,篡改数据,甚至破坏系统正常运行。

3、第三方组件的安全风险

后端系统通常依赖于大量第三方组件,如开源库、框架等,这些组件可能存在安全隐患,一旦受到攻击,将直接影响后端系统的安全性。

最新版后端破解技术的特点

1、更高的隐蔽性

最新版后端破解技术具有更高的隐蔽性,攻击者往往利用难以察觉的方式潜入系统,窃取信息或破坏系统。

2、强大的攻击能力

随着计算能力的提升,最新版后端破解技术具有更强的攻击能力,攻击者可以在短时间内对大量数据进行处理,实现快速攻击。

3、跨平台、跨语言的特点

最新版后端破解技术具有跨平台、跨语言的特点,攻击者可以在不同操作系统、不同编程语言的系统中进行攻击,增加了防御难度。

应对策略

1、加强安全防护意识

提高后端开发者的安全防护意识,加强安全培训,使开发者在编码过程中充分考虑安全性问题,减少漏洞的产生。

2、定期安全审计

定期对后端系统进行安全审计,检查系统存在的漏洞和安全隐患,及时修复,降低被攻击的风险。

3、使用安全组件和框架

选择使用经过安全验证的组件和框架,减少因第三方组件带来的安全风险。

4、数据加密与备份

对重要数据进行加密存储和备份,防止数据泄露和丢失,采用加密传输技术,确保数据在传输过程中的安全。

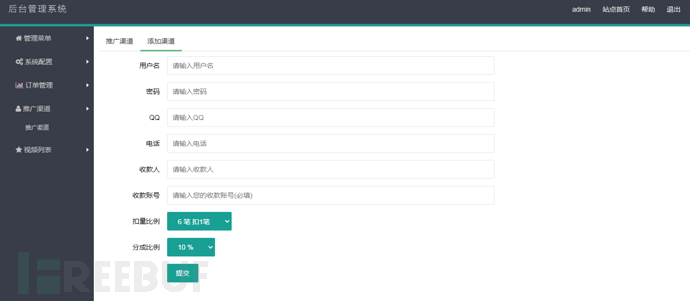

5、实施访问控制和权限管理

对后端系统进行严格的访问控制和权限管理,限制非法访问和恶意操作,提高系统安全性。

6、实时监控与预警

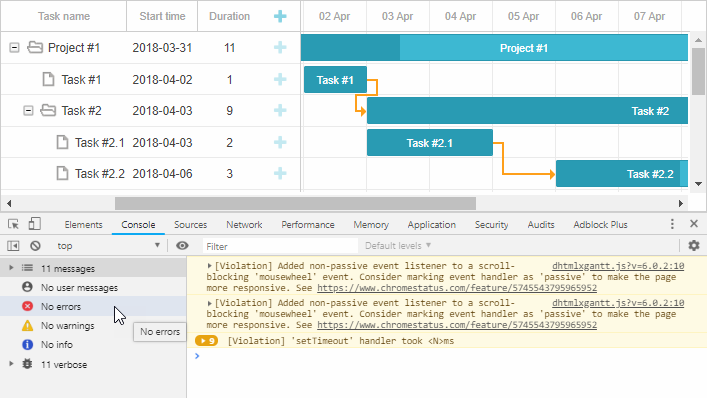

建立实时监控机制,对后端系统的运行状态进行实时监控,发现异常行为及时预警,以便迅速响应和处理。

7、更新与升级

持续关注最新安全动态,及时更新系统和组件,修补已知漏洞,提高系统安全性。

本文介绍了后端安全面临的挑战、最新版后端破解技术的特点以及应对策略,面对不断更新的攻击手段和日益严峻的安全形势,我们需要加强后端安全建设,提高系统安全性,随着人工智能、区块链等技术的发展,我们可以利用这些技术提高后端安全防御能力,构建更加安全的后端系统,我们还需要加强国际合作,共同应对网络安全挑战,保护全球网络安全。

案例分析

以某电商平台的后端系统为例,该电商平台曾遭受过一系列攻击,导致用户数据泄露、订单异常等问题,经过分析发现,攻击者利用系统漏洞进行攻击,针对这一问题,该电商平台采取了以下措施:

1、对系统进行全面安全审计,发现并修复了多个漏洞;

2、使用了经过安全验证的第三方组件和框架;

3、对重要数据进行加密存储和备份;

4、实施严格的访问控制和权限管理;

5、建立实时监控机制,发现异常行为及时预警。

经过上述措施的实施,该电商平台的后端系统安全性得到了显著提升,有效抵御了后续攻击。

建议与展望

为了更好地应对后端安全挑战,提高系统安全性,本文提出以下建议:

1、建立完善的安全体系:从制度、人员、技术等多个方面建立完善的安全体系;加强网络安全意识教育和技术培训;制定详细的安全管理制度和操作规程;建立应急响应机制等,以提高整个系统的安全防范能力。 2. 加强技术创新与应用:积极关注最新的安全技术进展和应用案例;加强产学研合作;推动技术创新与应用实践等以提高后端系统的安全性和稳定性。 八、 随着信息技术的不断发展网络安全问题愈发突出加强后端安全防护至关重要本文介绍了后端安全面临的挑战最新版后端破解技术的特点以及应对策略相信通过不断的努力和创新我们能构建更加安全的网络环境为数字化时代的发展保驾护航。

京公网安备11000000000001号

京公网安备11000000000001号 京ICP备11000001号

京ICP备11000001号